Здравствуйте! Меня зовут Олег, я специалист в области информационной безопасности. В этой статье я поделюсь своим опытом и расскажу, зачем организации проводят внутренние фишинг-атаки на своих же сотрудников, а также приведу реальные и поучительные кейсы. Погружаемся в тему!

Как бы много мы ни писали о киберугрозах, как бы подробно ни инструктировали персонал, предупреждая «не переходите по подозрительным ссылкам» и «не открывайте вложения от неизвестных отправителей», люди всё равно продолжают попадаться на удочку мошенников. Чтобы противостоять этой эпидемии, многие компании с развитой службой ИБ внедряют практику регулярных учебных фишинг-рассылок. Результаты таких проверок бывают и комичными, и тревожными одновременно. Давайте разбираться, как это работает и к чему приводит.

Реальный случай: как на удочку попался топ-менеджер

Однажды, работая в крупном госучреждении (о нём периодически пишут в СМИ), я столкнулся с острой проблемой фишинговых атак. Руководство, посовещавшись с отделом ИБ, инициировало месячник тестирования сотрудников. На общей онлайн-встрече гендиректор предупредил всех руководителей: будут проводиться учебные фишинг-атаки, а тех, кто «клюнет», ждёт обязательное дополнительное обучение.

Первая неделя прошла спокойно. Мы с коллегами лишь посмеивались над примитивными письмами, якобы от начальства, с просьбами срочно открыть вложение или перейти по ссылке. Каково же было наше удивление, когда в курилке выяснилось, что на такую уловку попался заместитель руководителя — человек, имевший доступ ко всей финансовой и кадровой информации компании. И это при том, что он сам присутствовал на том самом Zoom-совещании!

Этот случай наглядно демонстрирует несколько важных вещей. Во-первых, тестирование на уязвимость к фишингу абсолютно необходимо, поскольку даже опытные и высокопоставленные сотрудники могут проявить доверчивость.

Обратите внимание: ТОП 7 КНИГ ДЛЯ ВАС, И ВАШИХ СОТРУДНИКОВ..

Угроза фишинга — не абстракция, а ежедневная реальность, и её нужно отрабатывать на практике.Коллеги из других сфер подтверждают: подходы к тестированию бывают самыми разными, порой весьма креативными. Иногда это письма о «обязательном опросе по безопасности», иногда — фальшивые платёжные ведомости, приходящие после реальной зарплаты. Часто используются письма, стилизованные под внутреннюю переписку, но с мелкими ошибками: отсутствует корпоративная подпись, содержатся ссылки на внешние сайты или просьбы выполнить действия, не входящие в прямые обязанности.

Особой популярностью у тестировщиков пользуются письма «от имени» первых лиц компании — тревожность и авторитет отправителя часто ослепляют бдительность. Ключевой навык, который должны проверять такие тесты, — это умение сотрудника верифицировать письмо: сверить адрес отправителя, проверить должность и имя, оценить безопасность ссылки.

Но, как показывает практика, даже базовые проверки проходят не все.

Занимательные и поучительные примеры фишинг-тестов

«Рождественский бонус», который обернулся учебой

Перед Рождеством 2020 года сотрудники компании GoDaddy получили письмо, в котором сообщалось о рекордных результатах года и обещался специальный бонус в $650 каждому. Для правдоподобности в письме упоминался карантин из-за COVID-19: мол, бонус — это компенсация за отмену корпоративной вечеринки.

Через несколько дней более 500 сотрудников, перешедших по ссылке, получили не деньги, а письмо от отдела ИБ с требованием пройти дополнительное обучение по социальной инженерии. Легко представить разочарование людей, уже успевших распланировать эти несуществующие $650.

Награда за героический труд, которой не было

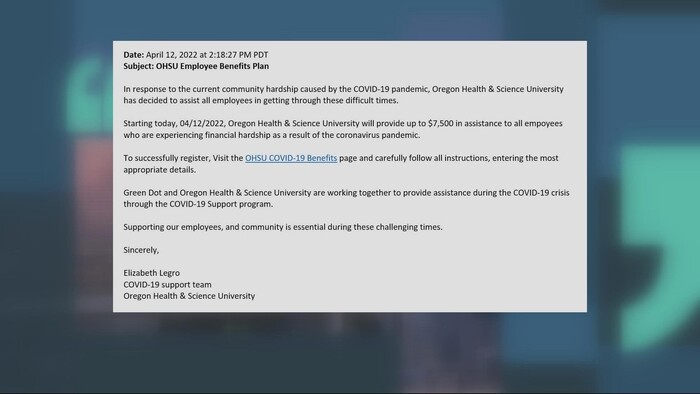

Ещё более жёсткий случай произошёл в апреле 2022 года в одной из больниц Орегона. Сотрудникам, вымотанным двухлетней борьбой с пандемией, во время которой многие потеряли близких и коллег, разослали фишинговое письмо. В нём обещали премию в $7500 за тяжёлый труд в условиях COVID-19 — нужно было лишь кликнуть по ссылке.

Те, кто «провалил» тест, восприняли это не как учебную тревогу, а как жестокую насмешку над их надеждами на справедливую оценку их труда со стороны руководства. Такие методы могут серьёзно подорвать доверие внутри коллектива.

Когда тестирование граничит с неэтичным поведением

Некоторые компании подходят к вопросу с излишним рвением, переходя грань разумного. Можно ли считать нормальным получение фишингового письма во время собеседования на новую должность? Этично ли вывешивать фото «провинившихся» сотрудников на доску позора? А увольнять за провал учебного теста? Такие меры скорее создают атмосферу страха, нежели способствуют реальному обучению.

Насколько эффективны фишинг-тесты на самом деле?

Честно говоря, данные исследований заставляют задуматься об их результативности.

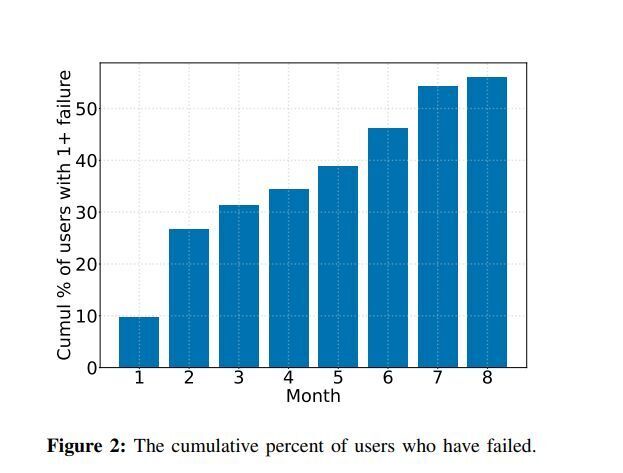

Масштабный эксперимент Университета Сан-Диего (2025 год), в котором участвовало почти 20 000 офисных работников, показал, что после восьми месяцев тестов количество реальных фишинговых инцидентов сократилось всего на 2% — величина, сопоставимая со статистической погрешностью.

Более того, была выявлена парадоксальная закономерность: чем дольше длилась тестовая кампания, тем больше сотрудников на неё попадалось. Исследователи сделали неутешительный вывод: «Приложив достаточно времени и усилий, злоумышленники, скорее всего, смогут обмануть значительную часть сотрудников организации, включая тех, кто ранее успешно избегал попыток фишинга».

Другое исследование Цюрихского университета и вовсе пришло к парадоксальному заключению: корпоративные фишинг-тесты могут *увеличивать* количество реальных инцидентов. Сотрудники, привыкнув к учебным письмам, начинают воспринимать и настоящий фишинг как очередную проверку от ИБ-отдела, и кликают на ссылки из любопытства, впадая в ложное чувство безопасности.

Значит ли это, что от тестов нужно отказаться?

Вовсе нет. Несмотря на все сложности, люди по-прежнему будут ошибаться и попадаться на уловки мошенников. Именно поэтому задача отдела информационной безопасности — не наказывать, а терпеливо и системно повышать цифровую грамотность каждого сотрудника. Антифишинговое обучение — это сравнительно молодая практика, и её методы ещё будут оттачиваться.

Жёсткие санкции за провал теста неэффективны: они ведут лишь к сокрытию инцидентов и росту недовольства. Важно помнить, что уязвимы к фишингу все — от рядового специалиста до топ-менеджера, поэтому карательные меры выглядят лицемерно.

Гораздо лучшие результаты могут принести позитивные стимулы: например, публичное поощрение самых бдительных сотрудников. Ключ к успеху — в балансе: регулярное, человечное обучение, честная обратная связь и построение культуры кибербезопасности, основанной на доверии, а не на страхе.

Спасибо, что дочитали! А в вашей компании проводят подобные тесты? Доводилось ли вам или вашим коллегам попадаться на «письма счастья» от отдела ИБ?

Реклама ООО "ДДОС-ГВАРД", ИНН: 9204005780, erid: 2VtzquoM1dg

Больше интересных статей здесь: Финансы.

Источник статьи: Как ИБ-отдел «ловит» сотрудников на фишинге: смешно, больно и поучительно.